کشف نسخه جدید تروجان بانکی و خطرناک

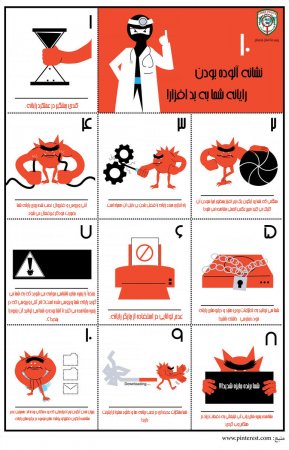

نسخهی جدیدی از یک تروجان بانکی کشف شده است که باینری معتبر VMware را برای فریب ابزارهای امنیتی بهمنظور پذیرش فعالیتهای منحرف مورد بهرهبرداری قرار میدهد. این تروجان در یک پویش ویژه در برزیل مورد استفاده قرار گرفته است. مهاجمان در تلاش برای سرقت گواهینامههای کاربران، بر روی بانکهای مختلف آمریکای جنوبی تمرکز کرده بودند. آنها متوجه شدند که این کد تلاش کرده که با استفاده از روشهای مختلف مسیریابی مجدد، بهصورت پنهانی برای آلوده کردن دستگاه قربانی باقی بماند. این کد همچنین از روشهای مختلف ضد تجزیه و تحلیل استفاده کرده و بار دادهی نهایی در دِلفی نوشته شده است. تالوس گفته است که این مورد، کاملا منحصربهفرد،چشمانداز تروجان بانکی را نشان میدهد.تجزیه و تحلیل بیشتر نشان داد که این پویش از پیامهای هرزنامه به زبان پرتغالی بهمنظور ارائهی یک صورتحساب Boleto که مشابه PayPal برزیل است، استفاده میکند. این صورتحساب در اصل یک پروندهی مخرب است که یک فرایند را آغاز میکند، این فرآیند با نصب تروجان بانکی به پایان میرسد.شرکت دکتر وب دارای محصولاتی است که مانع از سوء استفاده تروجان های بانکی و هکر ها از حساب بانکی شما میشود. آیبیام با یک نگاه دقیقتر به این پویش نوشت: «کد جاوا، بدافزار را تنظیم کرده و پیوند به یک کارگزار از راه دور را برای بارگیری مجموعهای از پروندههای تکمیلی ایجاد میکند. سپس این کد، نام باینریهای از قبل بارگیری شده را تغییر داده و یک باینری واقعی از VMware با یک امضای دیجیتالی را آغاز میکند. این باینری قانونی که با عنوان vm.png شناخته میشود، برنامههای امنیتی را برای اعتماد به فعالیتهای بعدی دور میزند.آنچه که واقعا قابلتوجه است، این است که مجرمان سایبری از یک زنجیرهی اعتماد بهرهبرداری میکنند. آیبیام توضیح داد: «اگر یک باینری اولیه مانند vm.png پذیرفته شود، سپس فرض میشود که کتابخانههای بعدی نیز قابل اعتماد خواهند بود. کلاهبرداران میتوانند از این استراتژی برای دور زدن بررسیهای امنیتی استفاده کنند. شرکت دکتر وب دارای محصولاتی است که مانع از سوء استفاده تروجان های بانکی و هکر ها از حساب بانکی شما میشود. در مورد این تروجان بانکی که اخیرا کشف شده است، باینری اجرا شده یک وابستگی با عنوان vmwarebase.dll را شامل میشود. این وابستگی یک پروندهی مخرب است که تزریق کد prs.png را در پردازهی explorer.exe یا notepad.exe اجازه میدهد.»یکی از باینریهای دیگری که تروجان از آن استفاده میکند، با ابزار محافظت از نرمافزار Themida بستهبندی شده است که شناسایی این تهدید را برای کارشناسان دشوار میکند. محققان تالوس گفتند: «تروجانهای بانکی همچنان بخشی از چشمانداز تهدید را تشکیل میدهند، بهطور مداوم در حال تکامل هستند و میتوانند مانند این نمونهی خاص، به منطقهای مشخص حمله کنند. این موضوع نشان نمیدهد که مهاجمان اغلب از آن منطقه هستند، اما آنها تصمیم گرفتهاند که شاید در آنجا کاربرانی زندگی میکنند که آگاهی امنیتی کمی دارند.سود مالی همچنان یک انگیزهی بزرگ برای مهاجمان خواهد بود و مانند این نمونه، تکامل بدافزار همچنان رشد خواهد کرد. استفاده از بسترهای تجاری مانند Themida، تجزیه و تحلیل را برای تحلیلگران دشوار خواهد کرد و نشان میدهد که برخی از مهاجمان در تلاش برای بینتیجه گذاشتن تجزیه و تحلیلها، تمایل به بهدست آوردن چنین بسترهای تجاری دارند.» بهطور کلی، آخرین تهدید، جهت حملهی جدید را نشان میدهد.آیبیام گفت: «مدیران فناوری اطلاعات باید این خطر را به فهرست درحال رشد خطرات بدافزارها اضافه کرده و اطمینان حاصل کنند که بهترین شیوههای امنیتی را برای محافظت دنبال میکنند. این شیوهها شامل با احتیاط باز کردن پیوندها و پیوستها، بارگیری نکردن پروندهها از وبگاههای ناشناخته و نصب ضدبدافزارها است.» گردآوری و انتشار : آنتی ویروس دکتر وب  |

پیشنهاد می کنیم در سایت ثبت نام کنید و یا وارد سایت شوید .